よくあるお悩みやご質問|エンドポイントセキュリティ

テレワークを安全に運用するためのセキュリティ対策とは

これまで普通ではなかったことが突然にして普通(Normal)になることを、北米では「New Normal」と呼んでいる。

国内企業の多くは、新型コロナウイルスの感染拡大を防ぐため、テレワークの実施を余儀なくされている。

その一方で、テレワークはビジネスの継続やオフィスなどの固定費の削減、時間を有効活用するための有効な手段として実証され、最新のITテクノロジーによって塗り替えられた新しいビジネススタイルは、今後の普通(New Normal)になるだろう。

しかし、会社で使っているPCを自宅に持ち帰り、テレワークを行う上では注意が必要だ。

何故なら、セキュリティレベルの低いテレワーク環境では、重要な業務の情報等を持つPCにコンピューターウィルスが感染するリスクが高まるためだ。

PCのセキュリティ対策が不十分である企業においては、テレワークから通常の勤務に戻ったとき、ウィルスに感染している恐れのあるPCが社内に接続されてしまうことは、ビジネスにとって脅威でしかない。

どの企業でも、PCのセキュリティ対策としてアンチウィルスソフトが導入されているが、社外への持ち出しが一般的になっている昨今、既存のセキュリティ対策だけでは社外持ち出し端末のアンチウィルスソフトの稼働状況やセキュリティイベント検知状況の管理ができなくなるといった課題や、アンチウィルスソフトをすり抜けてしまう、巧妙化する脅威に対応する術がなく、被害が拡大してしまうといった課題が散見されている。

そのため、万が一、既存のセキュリティ対策をすりぬけてしまった場合に備えて、脅威を早期に発見して被害を抑制するための対策や、社内外問わず、セキュリティソフトの稼働状況などPCのセキュリティリスクの可視化を行い、被害が発生する前に感染を予防する対策が必要になる。

そこで伊藤忠テクノソリューションズ(以下、CTC)のエンドポイントセキュリティの匠こと宮川浩久氏に、「テレワークを安全に運用するためのエンドポイントセキュリティ対策」の一環として、サイバー攻撃の脅威からビジネスを守るための有効な手段となる「EDR(Endpoint Detection and Response)」と「サイバーハイジーン(Cyber Hygiene)」について尋ねてみた。

今後のビジネスの新常識となるテレワークを安全に導入・運用する上で、エンドポイントのセキュリティ対策を整備されたい方は、本記事をご検討にお役立ていただきたい。

宮川浩久

- 宮川浩久

- 伊藤忠テクノソリューションズ株式会社在籍

- エンドポイントセキュリティソリューションのプリセールス兼コンサルタント、SIサービスの企画や開発を担当

- セキュリティに関する幅広い専門性を活かし、日本企業のセキュリティ強化の支援に尽力する

▼ 目次

・今すぐ対策が必要、テレワークに潜むセキュリティリスクとは

・セキュリティリスクから企業を守るEDRとサイバーハイジーン

・「EDR」と「サイバーハイジーン」の導入事例

1. 今すぐ対策が必要、テレワークに潜むセキュリティリスクとは

Q 1-1. 普段会社で使っているPCをテレワーク環境に持ち出すことで、どのようなセキュリティリスクがあるのでしょうか。

宮川 業務を行う際のPC環境は大きく分けると、2つあります。

- 会社支給のPC自体で、ファイル操作や業務システムへアクセスして業務を行う方式

- 会社支給のPCやBYOD端末からRDS/VDI環境にアクセスし、リモートアクセス先でファイル操作や業務システムへアクセスして業務を行う方式

多くの企業では企業の境界防御(=社内にある端末やサーバを防御する仕組み)にて、オフィスにあるPCやリモートアクセス先のRDS/VDI環境のセキュリティ対策が取られています。

しかし、前者に挙げたPC自体で業務を行う方式の場合、テレワークにより自宅やカフェといった社外で業務を行う際には、境界防御による保護ができず、直接インターネットにさらされるため、マルウェア感染リスクは社内にいるよりも高まります。

後者の場合にはテレワーク実施時において、RDS/HDI環境へのリモートアクセスをセキュアに行う仕組みが求められます。

セキュアなリモートアクセスの手段含むテレワークに必要なネットワークアクセスに関するセキュリティ対策については、下記をご覧願います。

また、企業の管理者の目が届かないテレワーク環境で、自宅にあるUSBデバイスが使用されている、または企業が許可していないSaaSをユーザ利用されているといったことがあると、USBデバイスやSaaSを通して、マルウェア感染リスクや情報漏洩のリスクにも繋がります。

Q 1-2. 多くの企業ではマルウェア感染防止対策として、アンチウィルスソフトは導入されています。アンチウィルスソフトの導入により、テレワーク実施時におけるマルウェア感染リスクを防ぐことはできないのでしょうか。

宮川 世間に既に広まっている、既知のマルウェアについてはアンチウィルスソフトのシグネチャを用いて防御することは可能です。

しかしながら、昨今の脅威動向として、ファイルレス攻撃や正規のプロセスを利用した巧妙な攻撃が増加しており、既知のマルウェアを検出する技術をすり抜け、攻撃者に侵入されてしまいます。

さらに、社内で業務を行っている際には、アンチウィルスソフトの検知状況やシグネチャの更新状況を把握することができました。

ところが、PCを社外に持ち出すことで、企業の管理者がアンチウィルスソフトの稼働状況など「PCのセキュリティリスク」を把握することができなくなります。

その結果、オフィスに出社する際に、PCが危険な状態であるにも関わらずユーザが社内ネットワークにつないでしまい、そのPCを起因にして、他のPCやサーバへの横拡散が攻撃者に行われてしまい、感染被害が拡大してしまいます。

Q 1-3. 攻撃者に侵入された場合、どのような被害が起こりうるのでしょうか。

宮川 攻撃者に侵入されると、企業ネットワーク内の横拡散、機密情報の搾取、破壊型攻撃による侵攻など重大な被害に陥り、企業イメージにも影響を与えてしまいます。

昨今の巧妙化する攻撃に対応する術がなく、管理者が「PCのセキュリティリスク」を把握できていないまま、社内外をユーザが行き来してしまうと、サイバー攻撃の被害リスクは高まります。

Q 1-4. 今後、セキュリティリスクから企業のビジネスを守るためには、何の検討が必要ですか?

宮川 セキュリティリスクから企業を守るためには、ずばり下記が効果的です。

- EDR(Endpoint Detection and Response)

- サイバーハイジーン(Cyber Hygiene)

2. セキュリティリスクから企業を守るEDRとサイバーハイジーン

Q 2-1. EDRとは何ですか? 何を目的としていて何を実現しますか?

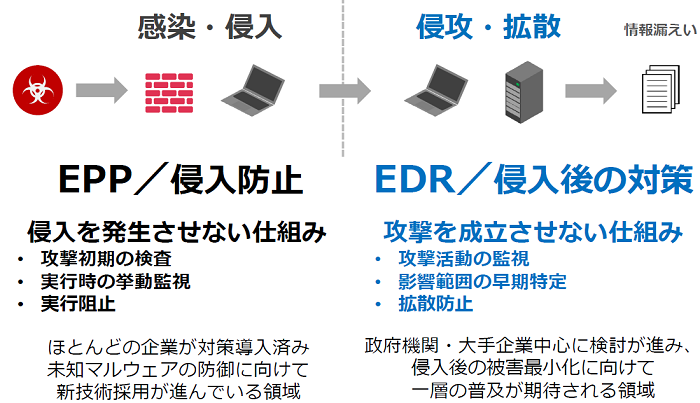

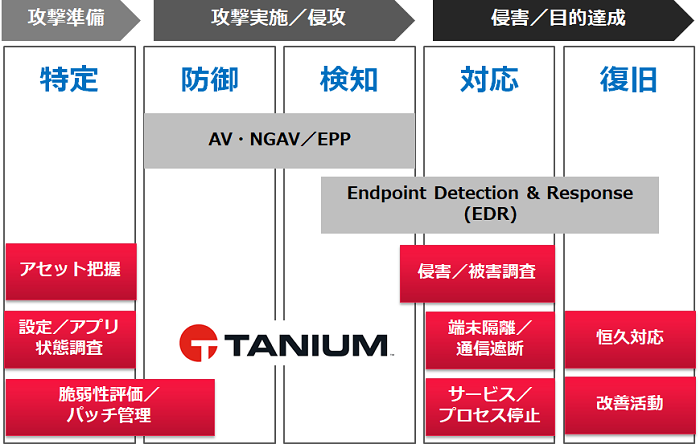

宮川 EDR(Endpoint Detection and Response)とは、サーバやPCなどのエンドポイントに対しての攻撃をリアルタイムで監視・検知し、万が一の時には侵害状況を調査・対応する侵入後の対策のことを指します。

感染防御策として、アンチウィルスソフトは多くの企業で導入されているかと思います。

しかし、侵入・感染を防御する既存のセキュリティ対策が突破された場合も考えておく必要があります。

EDRは、既存の防御策を突破する巧妙な脅威を早期に発見し、被害を最小限に抑制する目的で検討・導入されています。

Q 2-2. 侵入後の脅威に対して、EDRはどのような対応を行うことができるのでしょうか。

宮川 一般的にEDRでは、PC内のファイル操作やプロセス動作などの実振る舞いを監視しており、異常な活動が見られたら、早期に検出いたします。

検出した異常な活動に対して、何が行われていたかの詳細調査から、ネットワーク隔離などのインシデント対応を行うことができます。

一方で、EDRが検出した異常活動の調査や分析をするためには、セキュリティの専門知識が必要となります。

従って、EDRと一緒にセキュリティ運用体制の整備や外部のセキュリティ専門サービス「MSS(Managed Security Service:マネージドセキュリティサービス)」と組み合わせて検討する必要があります。

Q 2-3. サイバーハイジーンとは何ですか?

宮川 サイバーハイジーン(Cyber Hygiene)とは、セキュリティ視点でPCの状態を管理して、セキュリティリスクがある場合にはリスクを軽減し、感染を予防する対策の事を指します。

Q 2-4. EDRとは別に、サイバーハイジーンが必要な理由は何ですか?

宮川 EDRによる分析の結果、被害侵攻の原因として下記が挙げられることがあります。

- セキュリティパッチが未適用

- 不必要に開放されていたRDPポートなどの設定不備等、PCの状態をセキュリティ視点で管理できていない

上記のようにEDR分析の結果からも未然に予防することの必要性が提示されており、未然予防できるということは被害侵攻におけるインシデント対応にかかるコストも軽減できるため、サイバーハイジーンを徹底することは効果的であるといえます。

社外にPCの持ち出しが頻繁している現状において、社内だけではなく、社外の資産情報も正しく把握し、様々なリスクを回避する必要があります。

例えば、マルウェア感染のリスクを最小化するために、セキュリティソフトを最新に保つ、最新のセキュリティパッチを適用する、また、紛失や持ち出しによる情報漏洩のリスクを最小化するためにハードディスクを暗号化する、USBの接続制御または接続のログを監視する等、セキュリティリスクを可視化しリスクを軽減する対応が必要となっています。

3. 「EDR」と「サイバーハイジーン」の導入事例

Q 3-1. 「EDR」を導入した企業の事例はありますか?

宮川 既に多くの企業様に導入いただいております。また、CTCにおいても導入しております。

CTCにおいては、次の課題を解決する目的でCybereason社のエンドポイントセキュリティ製品である「Cybereason EDR」を導入しました。

- 働き方改革に伴い、多様な端末への迅速なセキュリティ対策

- 既存の侵入防止対策に加え、侵入後の対策が必要

導入後、上記に挙げた課題を解決できただけではなく、社内外問わず、遠隔から端末の監視を行うことができるようになり、社外持ち出し端末のセキュリティ強化も図ることができています。

CTCが導入した「Cybereason EDR」の効果については、以下よりご覧いただけます。

Q 3-2. 「Cybereason EDR」を簡単に解説した資料はありますか?

宮川 はい、以下よりご覧いただけます。お客様の要件にあわせた詳細な説明を必要とする場合は、お気兼ねなくお問い合わせ願います。

Q 3-3. 「サイバーハイジーン」を導入された事例はありますか?

宮川 はい、導入事例はあります。

企業のIT資産管理不足によるセキュリティの課題を解決するため、CTCではTanium社のエンドポイントセキュリティ製品である「Tanium Endpoint Platform(以下、Tanium)」と、同製品を有効活用するためのCTC独自ソリューションである「CTC Asset Integrity Management : 略称 AIM)」を提案、導入しております。

Q 3-4. Taniumとは

宮川 Taniumとは、IT資産のシステム状態やリスクをリアルタイムに把握し、感染を未然に予防するサイバーハイジーンの側面と侵入後の調査/対応/復旧を行う、EDR機能を統合した、エンドポイントのセキュリティと管理のためのプラットフォームです。

Tanium独自のアーキテクチャによる高速な収集能力を用いて、大規模環境においてもパッチ適用状況、起動中のプロセス情報など端末の情報を一元に収集し、リモートから修復作業を行えるため、企業のIT資産の「リアルタイム」の「可視化」と「制御」を実現します。

Q 3-5. AIMとは何ですか?

宮川 AIMとは、エンドポイントセキュリティプラットフォームであるTaniumと、Splunk社が提供するデータ分析プラットフォームとのインテグレーションにより、大規模なITシステムにおけるセキュリティリスクを可視化・特定し、改善の実施やその後の追跡を実現するセキュリティソリューションです。

(AIM)

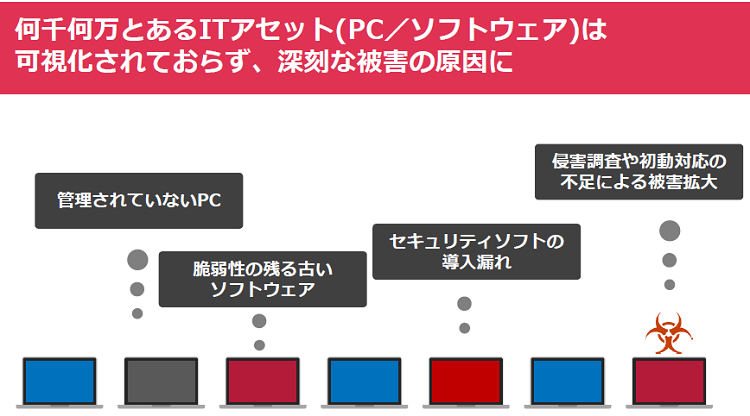

管理という側面において、お客様から下記の課題を伺うことがあります。

- IT資産管理ソフトにて管理はしているが、資産情報からサイバーリスクがどこにあるかわかっていない

- パッチ未適用端末を把握したいが、方法がわからない

こういった課題は台数が多ければ多いほど解決が難しい問題となります。

AIMでは、CTCのセキュリティの知見を元に、Taniumにて端末情報を収集し、Splunkでその情報を「セキュリティ視点」でリスクを可視化します。

これにより、アンチウィルスソフトの導入状況等、IT資産のセキュリティリスクを一目に把握することができますし、今だけではなく過去どうだったかも把握することができるようになります。

このように、AIMはTaniumが提供するエンドポイント管理機能を拡張し、より高度かつ継続的なリスク分析、PC・ソフトウェア利用状況の可視化機能を提供することで、IT資産管理における運用面の課題、および管理不備によるセキュリティ面の課題をまとめて解決します。

Q 3-6. 「CTC Asset Integrity Management(AIM)」を簡単に解説した資料はありますか?

宮川 はい、以下よりご覧いただけます。お客様の要件にあわせた詳細な説明を必要とする場合は、お気兼ねなくお問い合わせ願います。

まとめ

サイバー攻撃から企業の資産を守る、あるいは感染を予防するためには、下記が必要だ。

- 保護対象のIT資産を抜け漏れなく把握し、それら資産の状況をリアルタイムかつ継続的にモニタリングする

- 何らかの異常・異変が確認された際には迅速な初動対応を行う

その手段として、「EDR」や「サイバーハイジーン」がある。

CTCでは企業の現状のエンドポイントセキュリティ対策状況や課題を伺い、解決策を提示している。

エンドポイントセキュリティに関するお悩みやご不明点は、CTCにご相談いただきたい。