クラウド全般|知る×学ぶ

情報システム部長が語る、ワークスタイル改革とITシステムの変遷

情報システム部門は全社の業務を俯瞰できる数少ない部門であり、全体最適化の切り口から改革の提案をはじめ、戦略に必要な手段の導入、ビジネスパフォーマンスの向上に貢献することが期待されている。

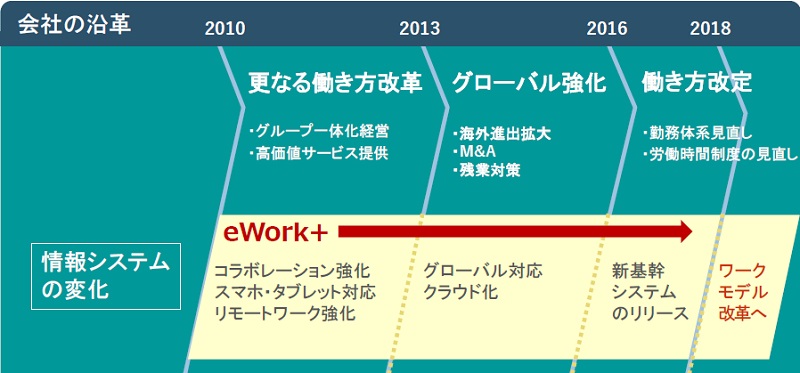

伊藤忠テクノソリューションズ(以下、CTC)の情報システム部門も、CTCグループ全体の約1万8千名が利用するITシステムを運用だけに留まらず、経営課題の解決や新たなサービスの創出に向けた事業の改革に挑戦し続けている。

なかでも、15 年以上の歳月をかけて取り組んでいる改革が「ワークスタイル改革(働き方改革)」だ。

多くの企業が取り組んでいるワークスタイル改革の目的の主は、組織の生産性の向上や変革の創出、優秀な人材の維持や確保、事業継続だ。

この取り組みの難易度は高く、社員の意識や文化を変えていく必要性があることから、期待する成果が表面化し難い。

CTCにおいても例外ではなく、ワークスタイルの改革を推し進める上では、多くの企業で共通する情報システム部門に特有の試練があり、それでも尚、手を緩めることなく社内システムの利便性とセキュリティの向上の両立をテーマに掲げ、改革に挑み続けている。

そこで、同じ課題や悩みを抱えながらも、ひたむきにワークスタイル改革に挑戦し続ける情報システム部門の方々の一助となるために、CTCのワークスタイル改革の匠こと情報システム部長 永田 孝哉氏に、情報システムの切り口からみたCTCのワークスタイルの変革の歩みについて尋ねてみた。

伊藤忠テクノソリューションズ

情報システム部

▼目次

・新しいCTCを追い求めた情報システム部門とは

・ワークスタイル改革とIT環境の変遷

・改革が功を奏したテレワーク(リモートアクセス)への備え

1. 新しいCTCを追い求めた情報システム部門とは

CTC でワークスタイルの改革を推進してきた情報システム部門について、永田に伺ってみた。

Q1-1. 情報システム部門の体制についてお教えください

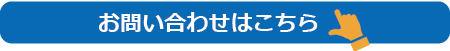

永田:情報システム部には 200 名の IT 専門家が在籍しています。アウトソース先を含めると凡そ 300 名からなる体制です。

図 1. CTC の情報システムの体制

約1万8千名のCTCグループ従業員に対し、様々なITサービスを提供しています。

Q1-2. 情報システム部はどのような部門ですか?

永田:情報システム部は社内のあらゆる業務のIT導入に対し、企画から運用まですべて理解している部門です。また、ビジネスの優位性を確立する目的で、ITの切り口から社内改革を提言して pDCA を繰り返しています。一方で、理不尽な部門でもあります。理由は、ITは活用して当たり前、動いていて当たり前であるため、障害時は怒られますが、何事もないように頑張っていても褒められないためです。笑

図 2. 情報システム部の悩み

また、IT予算は「投資」ではなく「コスト」と捉えられがちであるため、業務のIT化が進んでも予算比率は減少傾向にあるため、お金のやりくりに苦労しています。笑

Q1-3. ワークスタイル改革の取組目的について教えてください

永田:全従業員が安全、且つ効率的に働ける環境をITで支援する事を目的に、15年以上にも及び大改革を実施して参りました。

2. ワークスタイル改革とIT環境の変遷

CTCが15年以上の歳月を費やしてきた「ワークスタイル改革」の歩みと成果について伺ってみた。

2-1. 第1次ワークスタイル改革

Q2-1-1. 第1次ワークスタイル改革の概要について教えてください

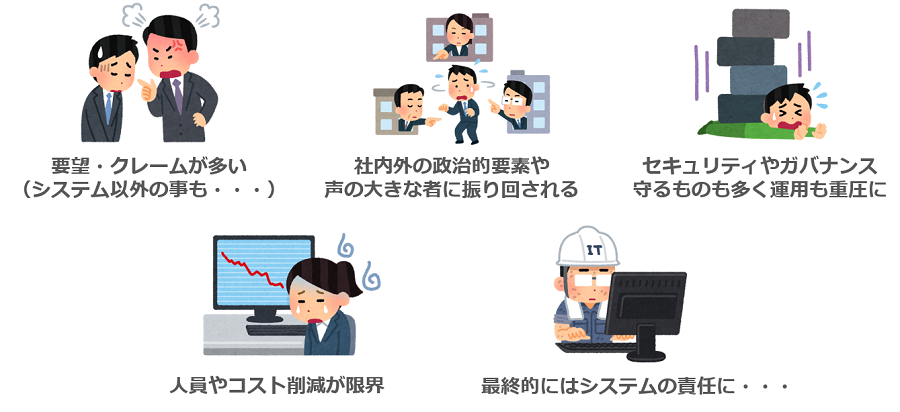

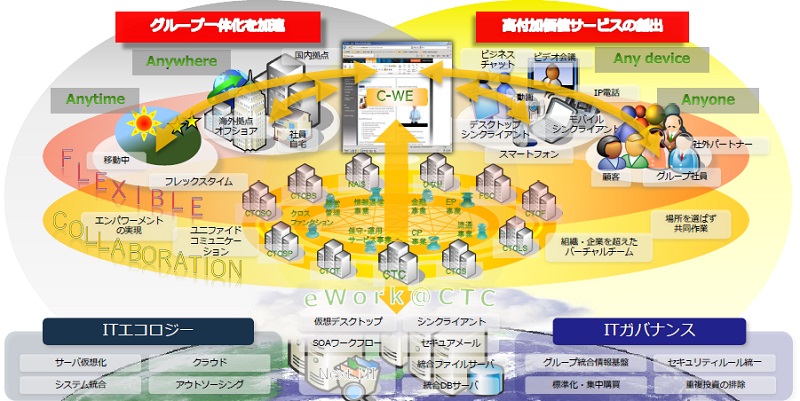

永田:情報システムのセキュリティの向上と利便性の追求をテーマに掲げ、2004年度からサイロ化されたシステムをデータセンターに統合、新たな基幹システム(Oracle EBS)をリリースし、情報システム部門によって社内システムを一元管理できるようにしました。

図 3. 第1次ワークスタイル改革

結果、今で言うところのプライベートクラウドを構築したような形になり、基本コンセプトは16年以上を経た今でも大きく変わらなく、我々にとっては大改革となりました。

Q2-1-2. 第1次ワークスタイル改革のコンセプトについて教えてください

永田:コンセプトは次の通りに定義しました。

- 「セキュリティの強化」と「利便性の向上」の両立をテーマに新しいワークスタイルを支える社内システムの提供

- 社内システムを中央で統合管理にする事で、各部署・各個人レベルでの無理・無駄なIT管理の排除

- 情報システム部門は、システムを作る事が目的ではなく、IT活用をする社内文化を作る組織とする

これらを三位一体として「eWork@CTC」という名前を付け、ワークスタイル変革を推進しました。

Q2-1-2. セキュリティを強化する上でのアプローチについて教えてください

永田:システム云々より、全従業員のセキュリティリテラシーを高めました。加えて、会社のリスクを全体的に見て、どこからどこまでをどの程度の予算と時間をかけてやっていくか、また日々脅威が変化するリスクに対して何を優先的にやっていくかという事を、経営陣や従業員と共通理解を図るために、俯瞰したセキュリティ・フレームワークを作成しました。

Q2-1-3. 最優先に実現したセキュリティ施策は何でしたか?

永田:「ユーザーの手元(端末)にデータを置かない、置かせない」という環境を実現することでした。

Q2-1-4. 文化形成が必要であった理由は何ですか?

永田:ITが活用されるまで様々な啓蒙・推進に力を入れる事をミッションとし、利用者にコンセプトをしっかり伝え、理解してもらい、ITでの効果を出してもらうサイクルを根付かす必要があったためです。

2-2. 第2次ワークスタイル改革

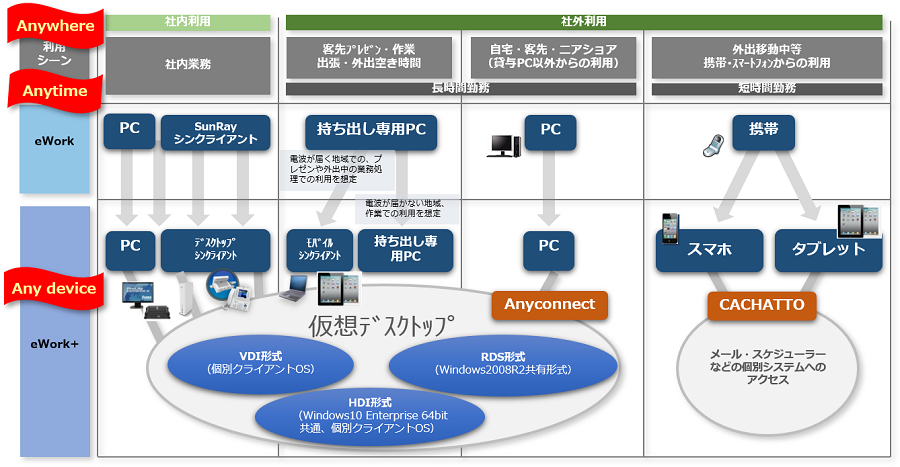

Q2-2-1. 第2次ワークスタイル改革の概要について教えてください

永田:第1次ワークスタイル改革で土台が出来た事もあり、次の命題はオフィス内での働き方だけでなく、社外でも高セキュリティのまま自由に仕事ができる環境を作る事としました。

図 4. 第2次ワークスタイル改革

Q2-2-2. 第2次ワークスタイル改革のコンセプトについてお教えください

永田:いつでも、どこからでも、どんなデバイスからでも、社員が安全に社内システムを活用でき、ITシステムが現場の様々働き方に対応できることとしました。

図 5. 第2次ワークスタイル改革で実現を目指したビジョン

Q2-2-3. 場所を問わない柔軟な働き方、コラボレーションの活性化は、どのようにして実現しましたか?

永田:従業員の働き方を「ランナー・ウォーカー・シッター」に大きく大別し、それぞれの業務スタイルで、何が課題で、何を改善することで働き易くなるか整理しました。

結果、次の点を主眼に、どこからでも安全に社内システムが使える環境を充実することにしました。

- 社外であっても社内とほぼ同様にITを活用できる

- スムーズにコミュニケーション・コラボレーションできる

- SNSのようにすばやく連絡や情報共有ができる

図 6. スマートフォンを活用して、どこからでも安全にすばやく情報共有

Q2-2-4. ITを活用してもらうために注力したことは何ですか?

永田:ツールだけあっても使われないと意味がないため、IT導入よりも使ってもらうための啓蒙・推進活動に何倍もの時間を費やし文化の醸成を行いました。

Q2-2-5. 場所と時間と端末を選ばない働き方の実現の鍵は何でしたか?

永田:シンクライアントとSecureブラウザーの活用になります。

図 7. 時間・場所・端末を選ばない働き方の実現

端末にデータを残さないポリシーを徹底したため、この2つの環境を提供する事としました。

その代わりデバイスはBYOD含め現場の裁量で自由に使える状態としました。

万が一、端末の紛失時もデータ漏洩のリスクは相当低く、従業員からすると安心・安全に繋がっていると考えます。

Q2-2-6. Secureブラウザとは何ですか?

永田:セキュリティ機能に特化したWEBブラウザです。一般的なブラウザの機能を持ちながら、端末にデータを残すこともないため、不正アクセスや情報漏えいを防止することができます。

Q2-2-6. 柔軟な働きかたを実現した反面、労務管理の問題は発生しましたか?

永田:いつでも、どこからでも働ける環境のため、労務管理の面で課題が生じました。そのため、従業員にビーコンタグを身に着けていただきました。

図 8. 柔軟な働き方に欠かせない労務管理

オフィス在席時間のログ、リモートワークの場合はシンクライアントのアクセスログで勤務時間を管理し、社内外かかわらず勤務時間の確認ができるように対応しました。

2-3. 第3次ワークスタイル改革

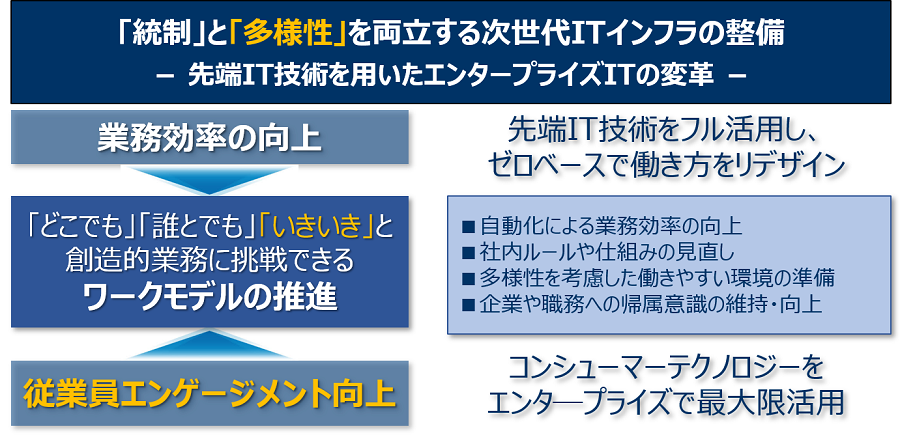

Q2-3-1. 第3次ワークスタイル改革のコンセプトについて教えてください

永田:多様化する従業員の働き方を鑑み、エンゲージメントの向上を目的とした新しい「統制」と「多様性」を両立する次世代ITインフラの整備に取り組んできました。

図 9. 第3次ワークスタイルのコンセプト

Q2-3-2. 代表的な施策について教えてください

永田:主な施策は次の通りです。各施策と効果について簡単にお伝えします。

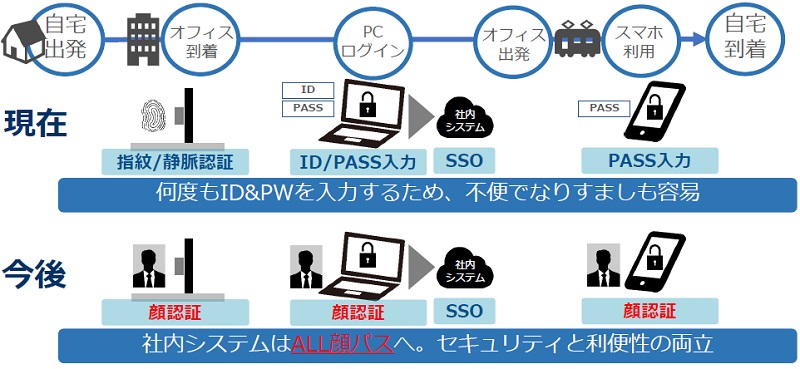

●2-3-2-1. 顔認証の導入

永田:ID&パスワードの管理は重要かつ非常にやっかいな分野になります。近い将来、より強固なセキュリティにするために、IDとパスワードの管理を廃止し、顔認証システムの技術に注目しました。

オフィス入館も顔認証、各デバイスやシステムを使う時も顔認証にしてしまえば、ID&パスワードの管理が必要なく、本人である担保がより強くなりますので、これを目指し、まずは分かりやすいオフィスの入館管理から始めています。

顔認証の社内評価は想定以上に良く、この技術を活用して各デバイスやシステムとの連携に取り組む予定です。

また、従業員に顔認証機能を有するiPhoneを貸与しているため、「ALL顔パス」はもう一息です。

図 10. 顔認証(ALL 顔パス)

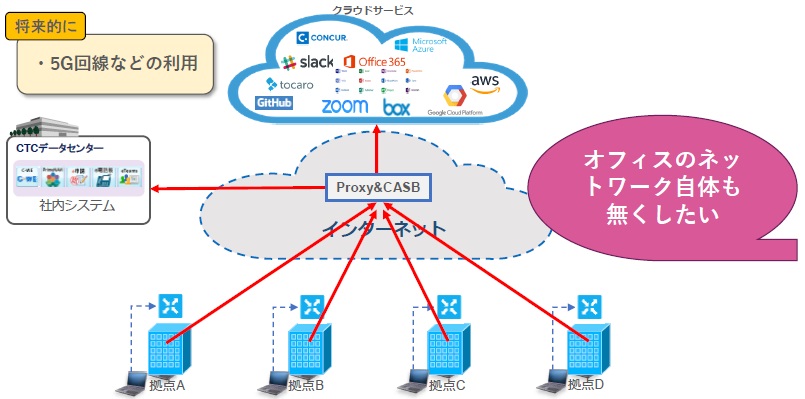

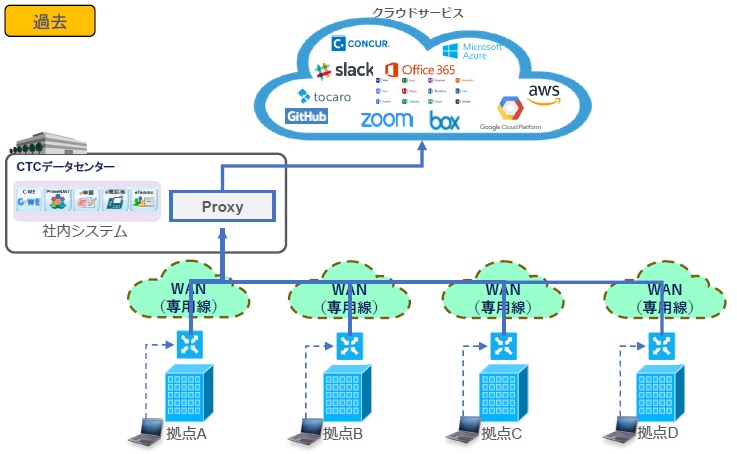

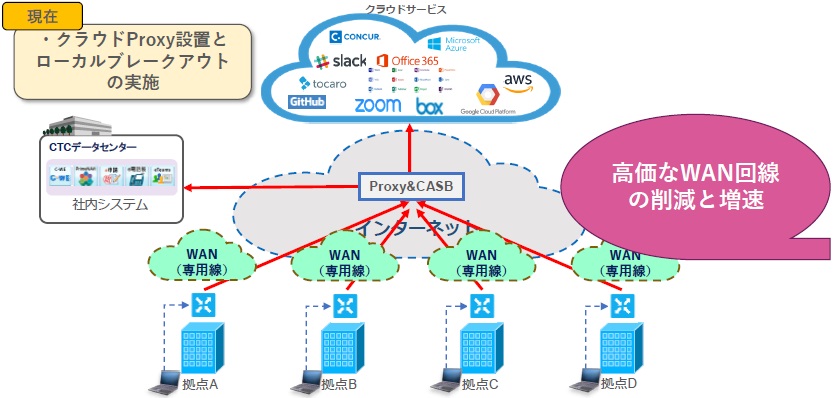

●2-3-2-2. SD-WANの導入

永田:SD-WANを導入し、ネットワークのコスト削減と増速に取り組みました。

図 11. 従来の WAN 構成

CTCには日本全国に凡そ70にのぼる拠点があり、それぞれ専用線でWANが構築されていました。

年々リッチコンテンツ化とクラウド化が進むにつれ、データセンター経由のインターネットアクセストラフィックがWAN帯域を圧迫するといった課題を抱えていました。

そこでSD-WANを導入し、クラウドProxyの導入と各拠点からのローカルブレークアウトを実現しました。

図 12. SD-WAN を導入して WAN のコスト削減と増速を両立

結果、回線コストは5分の1、ネットワーク速度は5倍以上となり、様々なシステムを快適に利用できるようになりました。

SD-WANを導入する前には、PoCの実施を推奨します。PoCで確認すべき点については、以下が参考になるかと思います。

また5G回線が浸透されること考えると、将来的には各拠点のLANも不要になると予想しています。今回導入したクラウドProxyさえあれば、各端末からインターネット経由でデータセンターやクラウドにアクセスできるため、オフィスのネットワーク構築という概念さえ無くなるのでないかと期待しています。

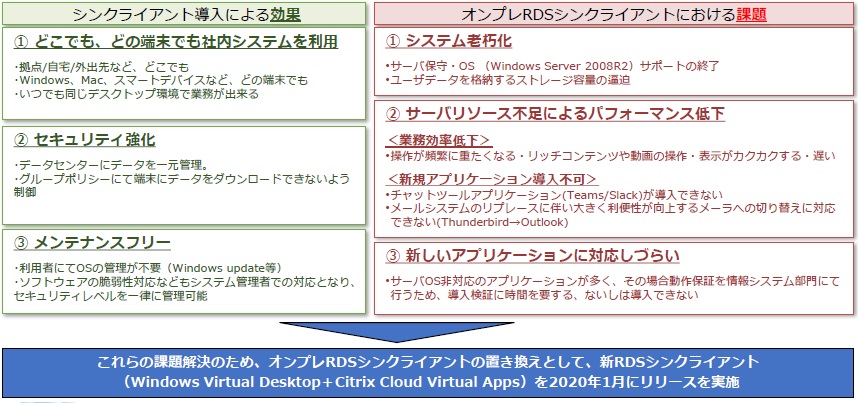

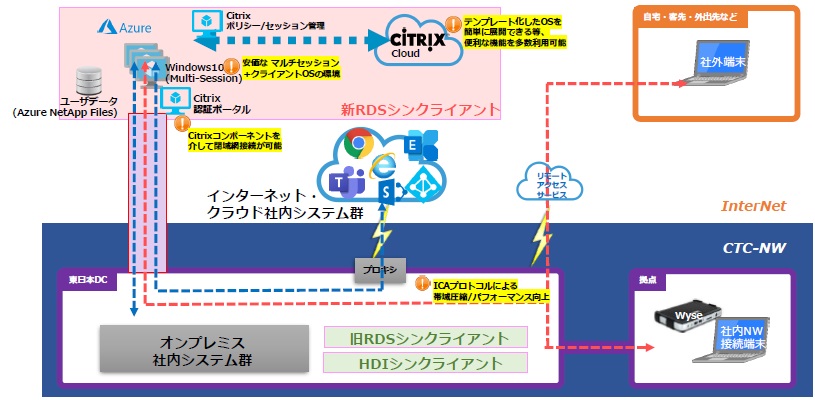

●2-3-2-3. クラウド型シンクライアントとクラウド閉域接続サービスの導入

永田:シンクライアントを長年オンプレで提供してきましたが、機器の老朽化や利用者の急激な増加等により運用が苦しくなってきました。そこで、2020年1月からはクラウド型のシンクライアント「Windows Virtual Desktop」サービスを採用・導入しました。

図 12. オンプレRDSシンクライアントの課題と解決方法

遅い・高価と言われがちなシンクライアントですが、CitrixCloudとの組み合わせ、及びデータセンターとクラウド(Azure)間を CTC Cloud Connect(ExpressRoute)で専用線で接続し、クラウド上のシンクライアントをオンプレ、若しくはそれ以上に快適かつセキュアに利用しています。

図 13. WVDの導入、CTC Cloud Connect による Azure とオンプレの低遅延・閉域接続

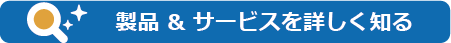

●2-3-2-4. EDRとマネージドセキュリティサービスの導入

永田:社内システムの多層防御やシンクライアントの導入によるセキュリティ対策に留まらず、ゼロトラストもしくはSASEと言われれるセキュリティモデルも取り入れました。理由は、端末自体のセキュリティ対策が不完全である点に加え、シンクライアント利用者でない者も存在する点もあり、アンチウィルス系だけでは防ぎ切れない世の中になるだろうと予測したためです。

図 14. ゼロトラストセキュリティ

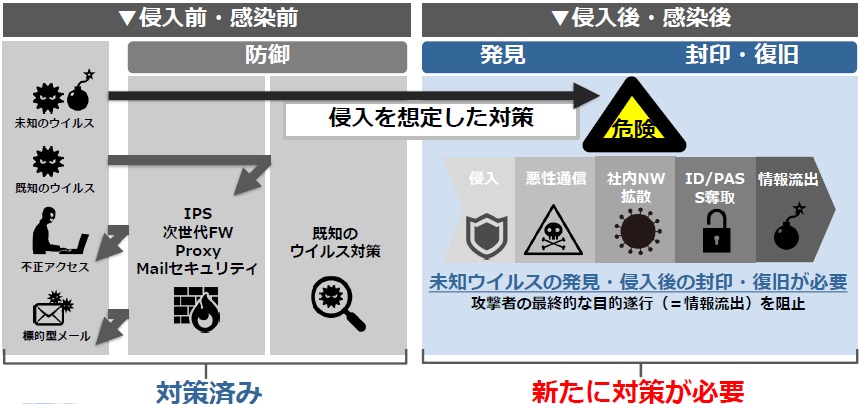

まずはウィルスなどが侵入した際に、いち早く発見し封印・復旧をはかるため、クラウド型のEDR(Cybereason EDR)を一斉導入しました。

こちらもツールを入れただけでは無用の長物になってしまいますので、きちんと運用を回すために、CTCがマネージド・セキュリティ・サービスとして提供している「IH for Cybereason MSS」を活用しています。

図 15. Cybereason EDR + MSS の導入

おかげで、余計なアラートや分析の手間をかけずに運用が回せるため助かっています。

ここだけの話、Cybereason EDR導入後に重大なインシデントが可視化されました。

当然、問題なく対処しましたが、もしかしたらCybereason EDRを導入していなければ、今頃は大きな事故を引き起こしていたかもしれません。

Cybereason EDR の概要については、下記よりご覧いただけます。

また、CTC MSSの概要については、下記よりご覧いただけます。

また、このようにセロトラストモデルの有効的な使い方として、エンドポイントセキュリティを駆使した新しい考え方のPCを最近リリースしました。

「端末ローカルにデータを置かない」ポリシーを長年進めてきて、先に説明したシンクライアントやSecureブラウザでの利用がほとんどだったのですが、端末のローカルにデータを置いても安全に業務ができるようにしたため、長年持ち出しが禁止されていたPCが、いつでもどこでも利用できる端末に変貌を遂げました。

特にエンジニアの業務改善に貢献できるものと考えております。

3. 改革が功を奏したテレワーク(リモートアクセス)への備え

CTCでは非常事態宣言の発令前の4月3日から全社テレワークを実施している。

これは「ワークスタイル改革」を推進してきた情報システム部の成果であり、大きな混乱やシステムの組み換えなどもなく、円滑に在宅勤務を開始できた。

そこで、CTCのテレワークを実現するシステム構成から、必要な施策等を伺ってみた。

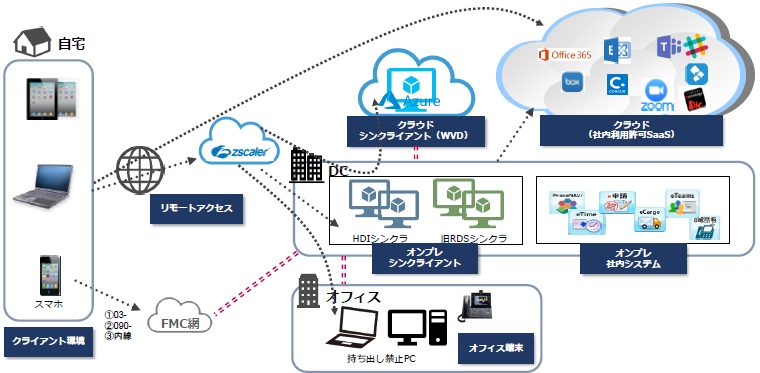

Q3-1. リモートアクセスの構成概要について教えてください

永田:第二次ワークスタイル改革の頃からリモートアクセス環境の強化に向け、「Zscaler」などクラウドを中心とした構成にしていました。

図 16. CTC テレワーク概念図

コロナ禍で爆発的にリモートアクセスの利用が進んだ訳ですが、クラウドのおかげで簡単にスケールアウトができ、難なく対応する事ができました。

Q3-2. リモートアクセスの利用状況について教えてください

永田:コロナ禍のテレワーク利用者は日々凡そ 1万名にのぼり、アクセス数は平時の4倍です。

Q3-3. テレワーク対応の施策について教えてください

永田:第2次改革で触れたように安全、かつ快適に業務を遂行できる環境を整えていた訳ですが、まとめるとこのようになります。

- 端末(デスクトップ、電話)

- 個人所有PCからシンクライアントに接続、利用を可能とすることで、利便性とセキュリティを両立

- 従業員にiPhoneを支給(FMC化により、内外線の発着信を 1 台で実現)

- 接続回線

- 従業員に支給したiPhoneでテザリングを許可、どこでもインターネットにアクセスが可能

- セキュリティ

- ログイン認証

- HDD暗号化

- マルウェア対策

- USB制御

- セキュアブラウザ

- CASB

- コンテンツ保護

- データアクセス

- セキュアな環境経由でのみ、社内リソースへアクセスが可能

- コミュニケーション

- WEB電話帳

- WEB会議

- 複数のチャットツールを展開

- 管理

- チャットツールによるプレゼンス管理

- PCの操作ログの取得による労務管理

- ペーパーレス

- 社内決済の各種ワークフロー化

Q3-4. テレワークへの備えを事前に準備しておいて良かったことは何ですか?

永田:前述した通り従業員の混乱を招くことなくテレワークに移行できた点については言うまでもく、良かったことは次の点になります。

- リモートアクセスをクラウド型に切り替えていたため、ほぼ自動でスケールアウトできた

- 4月からFMCスマホの月額パケット量を20GBに切り替えようと計画していたため、自宅に回線のない方へテザリング利用する事ができた

- 1月からクラウドシンクラ(WVD)を展開していたため、オンプレのシンクラ環境含めて、普段シンクラを利用しない方へも早急にテレワークできるデスクトップ環境が提供できた

- 安全にスマホアプリからも業務ができる下地ができていた

- 2年前からクラウドビデオ会議を導入していたため、端末ローカル上で安全・スムーズに動作する環境にしていた事と、クラウド利用のため自動でスケールアウトした

- 社内書類のさらなるペーパーレス化の計画を昨年度立てていたため、4月以降から早めに施策をリリースする事ができた

- FMCスマホを配っていたため、テレワーク用に電話環境を用意する必要がなかった

Q3-5. テレワーク開始後に、対応を迫られたことは何ですか?

永田:従業員によるリモートアクセスの利用状況が高まるにつれ、次の点を対応しました

- リモートアクセスを受けるネットワーク回線の増速(2GBから4GB)

- リモートアクセスのコネクター(オンプレ中継器)の増強

- WEB会議の同時接続数の追加

- 自宅からオフィスのPC(持ち出し禁止PCなど)へのダイレクトアクセス

さいごに

さいごに永田は「コロナに関してはほぼ問題なく対応できて、今では社員の8割以上が在宅で勤務している状況です。インフラは整ってきたので今後はビジネスモデル改革に取り組んでいきます。具体的には営業力やSI力の強化に加え、タレントマネジメント、RPAのような自動化などへの取り組みになります。ただし、これらの実現のためにはBPRを実施した上で、必要に応じてルールやツールの改定を行い、情報システム部門の立場から、ビジネスを支えていきたい」と締めくくった。

CTC情報システム部の今後の取組みが楽しみであるが、それは、また別のはなし。