伊藤忠テクノソリューションズ(CTC)のマネージド・セキュリティ・サービス

CTC-MSS|セキュリティ管理・監視・運用 セキュリティ運用・監視 (CTC-MSS)

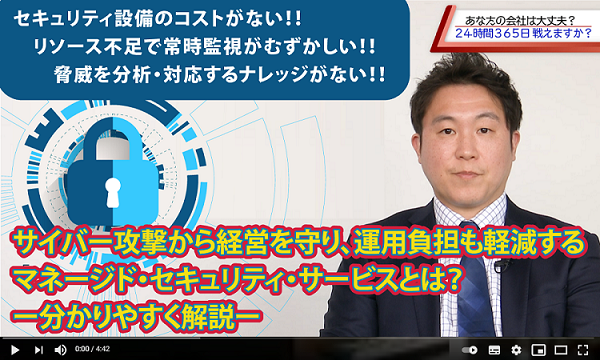

ファイアウォール、アンチウィルス、不正侵入検知防御(IPS/IDS)、エンドポイントソリューションなど、複数のセキュリティ機能・製品を導入したものの「24時間365日サイバー攻撃を監視する設備がない」、「セキュリティインシデントに対処する専門的なスキル・ナレッジがない」、「セキュリティ人材がいない」といったセキュリティ対策・運用にお困りではありませんか?

CTC-MSSは総合セキュリティ・マネージド・サービスです。 サイバー攻撃から企業を守るとともに、セキュリティ管理・監視・運用を支援してセキュリティ担当者の負荷を軽減します。

脅威の分析や検知するためには、24時間365日リアルタイムに導入したセキュリティ機器を常時監視し、収集した情報をもとに脅威の分析、サイバー攻撃の予兆を発見する必要があります。

さらに、インシデントに対処する緊急度、優先度も判断も必要になります。その為には、攻撃に対する防御だけでなく、攻撃後の被害状況も適切に把握しておくことが重要です。御社のセキュリティ運用体制や設備にはどのような課題がありますか?

サイバー攻撃の起点の拡大や烈度が増す昨今、企業が単独で脅威に立ち向かうことが困難になりつつあります。

CTC-MSSは、CTCが提供する各セキュリティサービスと連携しています。

セキュリティ製品の導入、構築、保守、セキュリティ運用・CSIRT導入運用支援、セキュリティ診断・コンサルティングまで、セキュリティに関する製品とサービスを全て提供する他社に類を見ないサービス体制で、お客様のニーズに沿うマネージド・セキュリティ・サービスを提供します。

aaa

サービス概要

aaa

サービスラインナップ

CTC-MSSのサービスラインナップをご紹介します。

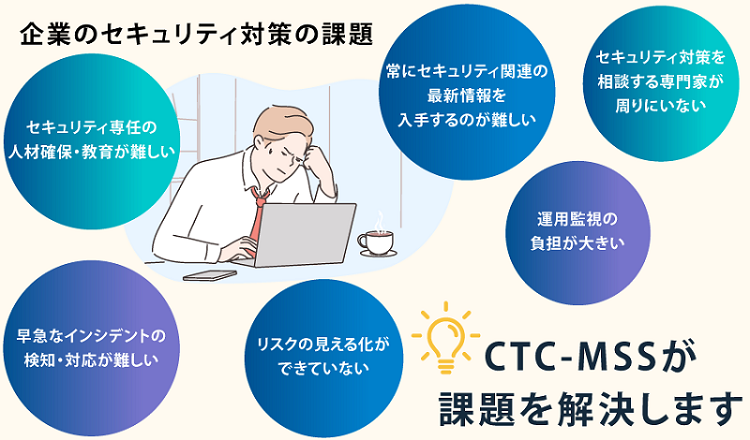

1. セキュリティ監視サービス(CTC-SOC)

1-1. CTC-SOCの概要

CTCセキュリティ・オペレーション・センター(CTC-SOC)は、24時間365日セキュリティ機器のログを監視します。

セキュリティインシデントが発生した場合、豊富な実績と知識を持ったセキュリティアナリストがインシデントを分析し、セキュリティインシデントの重要度(SLA)に基づいて、電話、メール、ポータルサイトにてお客様にインシデント情報をご連絡します。

1-2. CTC-SOCの強み

- 監視能力 : 専任のアナリストによるアクティブな分析

- 監視対象から収集したセキュリティログに加え、監視対象製品名に保存されている詳細ログやパケットデータなど、より詳細な分析を実施します

- オペレーション : インシデント検知から遮断まで対応

- セキュリティログの監視のみならず、サイバー攻撃の早期検知、被害の局限化のための遮断対応を基本サービスで実施します(事前にお客様から許可頂けた場合)

- 柔軟性 : お客さまの環境・運用に合わせたインシデント通知

- お客様ごとに専用のセキュリティ分析基盤を装備、相関的なサイバー攻撃分析ルールにより、より的確なインシデント通知を実現します

- 特定の検知は指定のインシデントレベルで通知するというような、お客様のご要望に合わせたインシデント通知も可能です

- 構成 : ログ収集サーバを必要としないシンプルな構成

- CTC-SOCで監視を行うために必要なのは、IPSec-VPNあるいはTLSなどの暗号化した通信でCTC-SOCにログを送信するのみ

- お客様環境に専用のログ収集サーバを準備する必要はありません

1-3. CTC-SOCのサービスメニュー

- CTC-SOC基本サービス

- サイバー攻撃を監視するためのセキュリティログの監視、重大インシデント発生時の通信遮断や検知最適化のためのオペレーションまで、総合的なセキュリティ監視を実施します

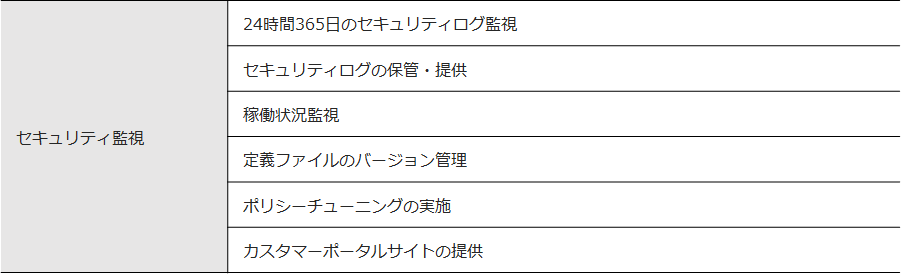

表 1. CTC-SOC基本サービス

- CTC-SOCオプションサービス

- お客様のセキュリティ運用をさらに支援するため、以下のオプションをご用意しています

表 2. CTC-SOCオプションサービス

※脅威インテリジェンスとは、攻撃者の意図や標的、攻撃パターンなど様々なサイバー攻撃に関する情報を、一般的にアクセスできないダークウェブ等からも収集し、分析した、脅威の防止や検知に利用できる情報の総称です。

導入したセキュリティ製品の効果を最大限に得るために、多くの企業がサイバー攻撃などセキュリティの脅威をいち早く検知を目的に「SOC(Security Operation Center)」を導入しています。

SOCサービスを利用するメリット、SOCサービス事業者を選定する際に注視すべきポイントについては、事例を交えた以下の記事でご確認いただけます。

関連記事:SOCとは|SOCサービスの選定ポイントをわかりやすく解説

2. EDR製品監視・運用サービス(CTC-MDR)

2-1. CTC-MDRの概要

CTC-MDRサービスは、EDR製品の監視/運用サービスです。

EDR(Endpoint Detection and Response)とは、サーバやPCなどのエンドポイントに対しての攻撃を監視・検知し、万が一の時には侵害状況を調査・対応する侵入後の対策のことを指します。

その理由として、主に次の2点があげられます。

- 検知した内容が攻撃なのか、誤検知なのかを判断するために、検知内容の調査や分析が必要になるのですが、それにはサイバー攻撃の専門知識が不可欠であること。

- サイバー攻撃であると判断した場合には、端末隔離などの対応を行うために、24時間365日、リアルタイムで分析から対応まで行う体制が必要になることです。

これらのEDR運用に関する課題を解決するのが、CTC-MDRです。セキュリティ専門家による調査・分析・判断と、迅速で適切な対応を、24時間365日体制で行います。

サイバー攻撃の脅威をいかに早く見つけ、対処を行うかがカギとなるEDR製品。そのEDR製品の能力を最大限に発揮させるサービスが「CTC-MDR」です。

2-2. CTC-MDRの強み

- ネットワークデバイスとの「相関分析」と「横断的遮断オペレーション」

- CTC-MDRでは、CTC-SOCで監視対象としている他のネットワークセキュリティ対策製品とEDR製品をセットで監視し、相関分析や対処を行うことが可能です。例えば、EDR製品によるマルウェアの検知内容の分析から、マルウェア実行時に特定のURLへのアクセスが行われる可能性がある場合には、ネットワークセキュリティ対策製品に通信遮断の設定を投入し、被害の拡大を未然に防止します

- インシデント発生時の端末オペレーションを実施

- インシデントが発生した端末の隔離はもちろん、被疑ファイルの隔離、被疑ファイルの収集なども行い、お客様の運用負担を軽減します

- アラートチューニングによるノイズの除去

- 誤検知あるいは過剰検知と判断したものについては、ホワイトリスト登録などのオペレーションを実施し、アラートを適正化します

2-3. CTC-MDRサービスメニュー

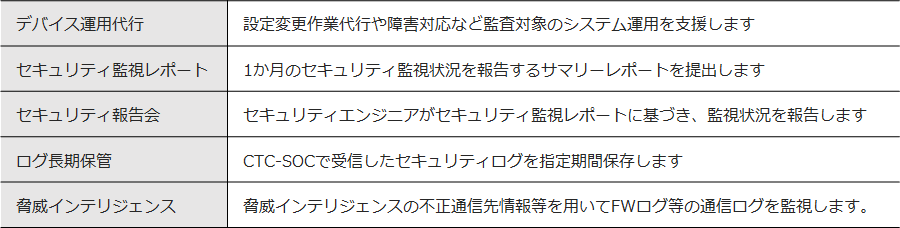

表:CTC-MDRサービスメニュー

一般的に運用が難しいと言われているEDRの製品能力を最大限に発揮させる「CTC-MDR」については以下の資料よりご確認いただけます。

資料:CTC-MDRの紹介資料

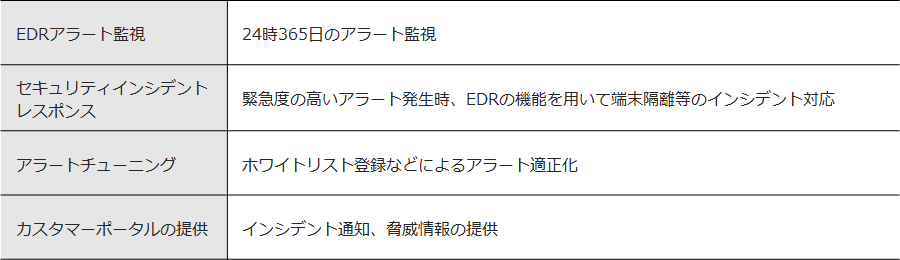

3. インシデントハンドリング初動対応サービス(CTC-IH)

3-1. CTC-IHの概要

インシデントハンドリング初動対応サービスは、インシデントハンドリング(IH)で課題となる「セキュリティエンジニアの不足」と 「セキュリティインシデントを判断する体制構築」を同時に解決します。

お客様に代わりセキュリティエンジニアがインシデントの初動対応の有無を判断するためにリモートからシステムの被害有無と被害状況を調査し、結果をお客様のセキュリティ担当者へ報告します。

インシデント終息までのフェーズを支援するサービスとなりますが、セキュリティ侵害が発生している場合には、隔離などの緊急対応も迅速に行います。

CTCインシデントハンドリングチームは影響の調査・判定を実施し、下記の項目に沿って報告まで支援します。

- 24時間365日対応

- 各サーバへアクセス、ログの調査

- 攻撃コードの成功有無の判断

- ファイル改ざん、不正プログラムの設置の有無

- 調査結果の報告、対応支援

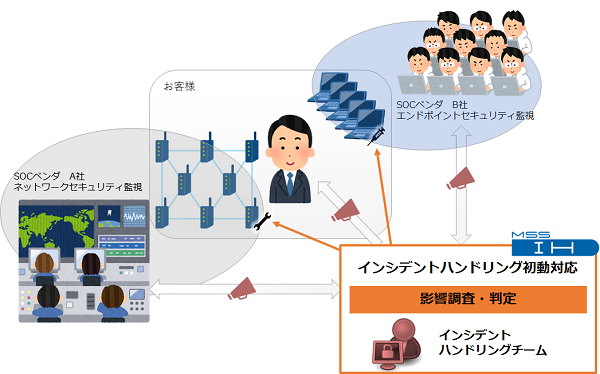

お客様で複数のSOCをご契約されていても、一元的なセキュリティ窓口としてのインシデントハンドリング初動対応サービスの利用が可能です。

3-2. CTC-IHの強み

通常、他事業者間でのSOCは連携がないので、セキュリティ担当者は、監視要件ごとに対応が求められます。

アラートなどの通知の数が増えればその分の対応が必要になるため、SOCの導入自体がセキュリティ担当者の負荷を高めてしまう要因になります。

そこで、インシデントハンドリング初動対応サービス(CTC-IH)を一元的なセキュリティ窓口として利用することにより、CTCのインシデントハンドリングチームが複数のSOCからの通知を受け、2次相関分析と必要な初動対応を実行し、セキュリティ運用の負担を軽減します。

図. CTC-IH(インシデントハンドリング初動対応)サービスイメージ

セキュリティインシデントの概要をはじめ、トリアージやインシデントレスポンスの対応で課題を抱えている企業が今すぐに検討すべき「セキュリティインシデントに対する有効な備え」について以下の記事でご確認いただけます。

関連記事:セキュリティインシデントとは|対応に悩む企業に有効な備え

4. サイバー衛生管理サービス(CTC-CH)

4-1. CTC-CHの概要

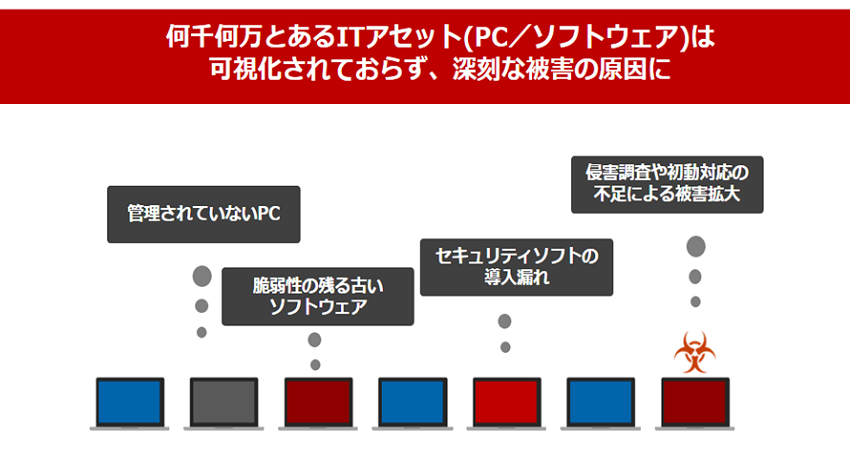

以前から、企業内で適切に管理されていないITアセット(IT資産)が、サイバー攻撃の被害の原因となっています。

加えて、テレワークやクラウドサービスの普及に伴って企業IT環境が大幅に変化した昨今、ITアセットのセキュリティリスクが拡大しています。

図. ITアセットのセキュリティリスク

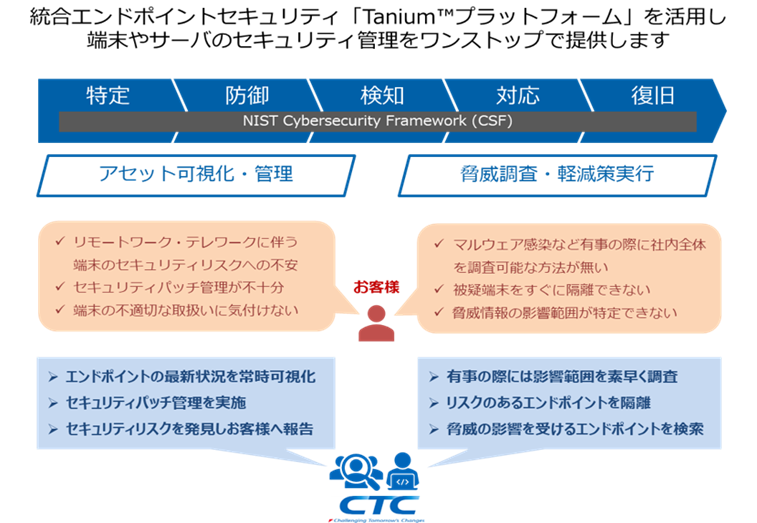

サイバー衛生管理サービスでは、統合エンドポイントセキュリティ「Tanium™プラットフォーム」を活用し、端末やサーバのセキュリティ管理をワンストップで提供します。

企業内のアセットを可視化し管理を行うことで、サイバー攻撃のリスクを減らすことが可能になります。

図 . サイバー衛生管理サービスの端末やサーバセキュリティ管理方法

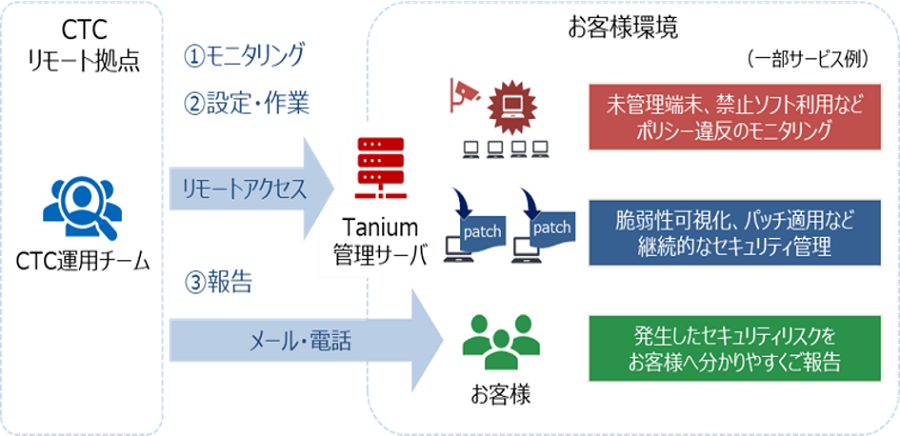

端末やサーバのセキュリティ管理方法 サイバー衛生管理サービスでは、CTCがリモート拠点よりお客様環境へ接続し、Taniumの多岐にわたる機能を活用して運用を行います。

図. サイバー衛生管理サービスの運用方法

脅威からビジネスを守るためのサイバーハイジーンとは?サイバー攻撃の予防はリスクの可視化と把握が基本です。

自社が利用している端末やソフトウェアの把握、脆弱性を修正するパッチの適用、認証とアクセス権限の制御ができていますか?

その対応方法について、以下の記事でご確認いただけます。

関連記事:サイバーハイジーンとは|サイバー攻撃への予防はリスクの可視化と把握から

aaa

導入効果

1. コスト・人的リソースの削減

監視の体制と人材が十分にある企業においても、最新の脅威情報の収集、セキュリティアナリストの専門知識や組織体制、外部組織との情報交換体制を維持することは、教育を含めてコストや人的リソースが必要です。

CTC-SOCを導入すると、これらの業務をCTC-SOCのセキュリティスペシャリストに任せられるため、長期的に考えるとコストや人的リソースを軽減できます。

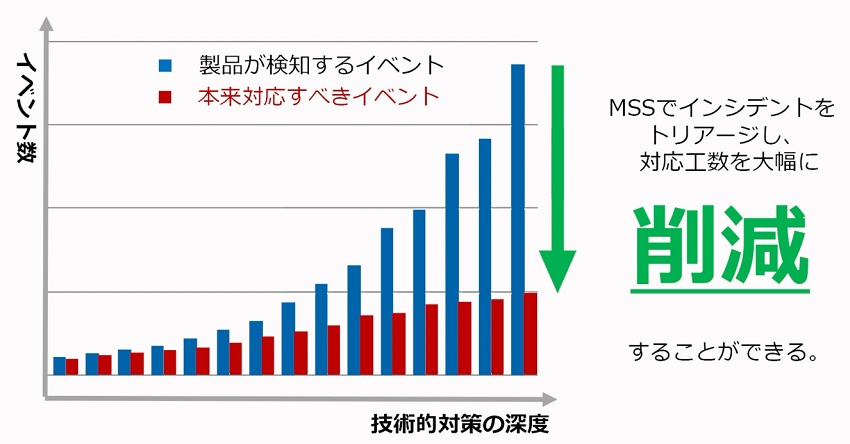

2. セキュリティ運用の負荷軽減

様々なセキュリティ対策を施すことによって、脅威やリスクを検知できるようになりますが、セキュリティアラートもそれに準じて多くなり、その確認が運用負荷になることがあります。また、海外からの攻撃が予測される業務時間外・休日など、セキュリティ担当が即座に対応できない場合もあります。

この対策として、CTC-IHを導入することにより、24時間365日CTCがセキュリティインシデントを判断し、必要な場合は隔離などの対応を実施するため、安心とセキュリティ運用の負荷軽減につながります。

3. 毎月の稼働状況・対応内容の報告から自社のセキュリティ状況を把握

専用のポータルサイトから、セキュリティインシデントの傾向やCTCの対応状況が一覧となっている月次レポートをダウンロードできます。監視対象機器で検知したセキュリティインシデントを現場の責任者への報告にも、ぜひご利用ください。

自社のセキュリティ状況を知ることで、情報セキュリティをPDCAとして対策していくことは、CSRの観点としても企業価値を高め、事業継続の対策にもつながります。

aaa

導入企業様の声

CTC-MSS(CTCマネージド・セキュリティ・サービス)は、業種を問わず、大手企業に導入いただき、セキュリティの管理・監視・運用を支援させていただいております。

1. 製造業 – システム統括部 ご担当者様

CTC-SOCとインシデントハンドリング初動対応サービスを一緒に契約することで、サイバー攻撃の遮断対応や、セキュリティ担当者の不足を補え、真夜中や休日でもセキュリティインシデントに対処する体制に安心がもてるようになりました。

2. 製造業 – 経営管理部 ご担当者様

最新の脅威情報や自社のセキュリティの状態を可視化してレポートしてくれるため、調査コストの削減やセキュリティ担当者の負担軽減につながりました。脅威状況は社内教育にも活用し、社員のセキュリティ意識を高めています。

3. エンターテインメント業 – 情報システム部 ご担当者様

セキュリティアラートの対応だけでなく、セキュリティ機器の運用や変更までサポートしてもらえるので助かっています。セキュリティ機器が最適な状態で維持管理できており満足しています。

aaa

よくあるご質問

CTCは、企業のセキュリティ担当者が本来の業務に集中できるよう、CTC-MSSを提供しています。未来の相談役、セキュリティのガイド役をお探しの際には、お気兼ねなくお問い合わせください。

Q1. デバイス対応オプションの具体的な内容はどのようなものでしょうか?

以下のメニューを提供しています。

- セキュリティ製品の設定変更

- バックアップの取得

- ファームウェアの管理

- 製品保守問い合わせ

- ファームウェアの管理

- 障害発生時の保守対応

- 正常性監視

Q2. サービスの最低利用期間を教えてください。

1年間です。

Q3. AWS環境上のセキュリティ製品を監視することはできますか?

DeepSecurityの監視をサポートしています。その他の製品をご希望の場合は、お問い合わせください。

Q4. 毎月のセキュリティ監視レポートの提出日を教えてください。

毎月10営業日を目処に提出させていただいております。

Q5. 監視対象機器のファームウェアバージョンが古いのですが問題ありますか?

ファームウェアに脆弱性が見受けられる場合は、原則として監視開始日までに指定のバージョンにアップグレードしていただいております。推奨バージョンおよびサポート可否についてはお問い合わせください。

まずはお気軽にご相談、お問い合わせください。

- ・費用感を知りたい

- ・自社に最適なシステム構成が知りたい

- ・課題について相談したい

- ・スケジュール感を知りたい

- ・製品やサービスの詳細を知りたい